Wo lauern beim Einsatz von mobilen Endgeräten Gefahren und wie können Unternehmen sich vor diesen schützen? Die Corma GmbH, Spezialist auf dem Gebiet der mobilen Forensik, klärt auf und gibt Tipps.

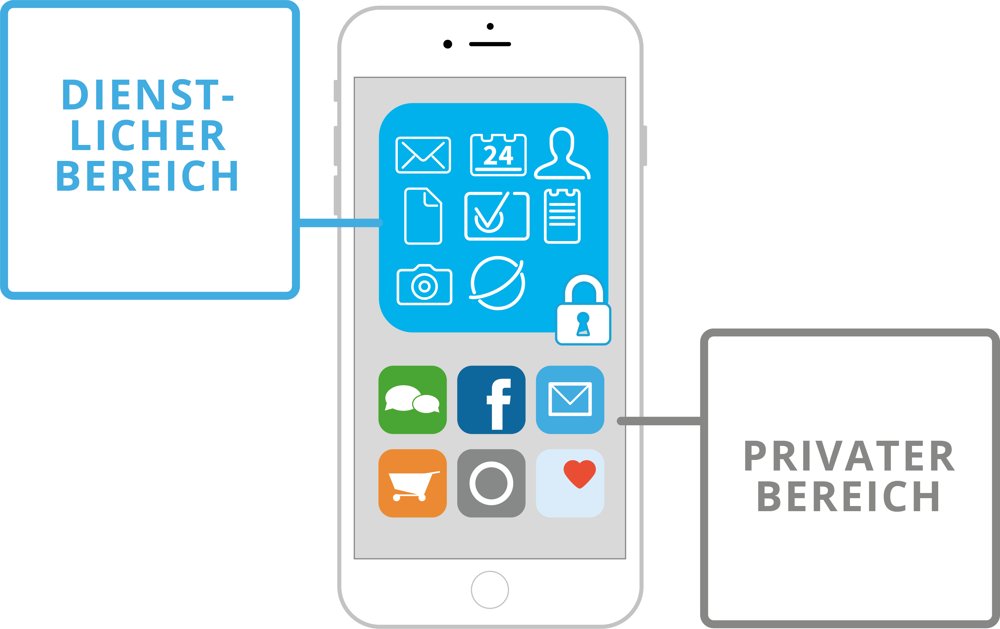

Etwa 47 Prozent der Informationen auf Smartphones, Tablets und anderen mobilen Endgeräten sind dem IT-Beratungshaus Gartner zufolge geschäftlich. Dazu zählen Telefonate, E-Mails, Kontakte, Geotags, Netzwerk- und Social-Media-, aber auch Business-Intelligence- sowie andere Geschäfts-Anwendungen. Deswegen werden Mobilgeräte immer häufiger zum direkten Ziel krimineller Handlungen gegenüber Unternehmen, seien es Datenklau, Spionage, Betrug oder Produktpiraterie.

Mobile Angriffsziele

„Mobile Endgeräte sind im Geschäftsalltag unentbehrlich geworden. Daher werden sie oft zum Ziel oder Werkzeug von Angriffen auf Unternehmenswerte. Für uns als Ermittler gewinnen diese Informationsquellen an Bedeutung. Sie bieten eine enorme Fülle an Hinweisen“, erklärt Jörn Weber, Geschäftsführer von Corma. Als geprüfter „UFED Mobile Forensiker“ setzt er sein Know-how als zusätzliches Ermittlungswerkzeug ein. Hierzu zählen die Sicherung, Analyse und Gutachtenerstellung von über 5.000 verschiedenen Mobiltelefonen, Tablets und Navigationssystemen.

Oft unterschätzt

Jörn Weber sieht mobile Endgeräte als unterschätztes Einfallstor für kriminelle Angriffe. „Bisher setzen erst 32 Prozent der Unternehmen eine Sicherheitssoftware für diese Geräte ein, Computer ohne einen funktionierenden Schutz gibt es dagegen sehr selten.“ Dazu tragen auch private Geräte bei, die oft bei einer BYOD-Strategie (Bring Your Own Device) eingesetzt und auf denen auch Unternehmensdaten gespeichert werden. Weber empfiehlt Unternehmen, im Rahmen einer konzernweiten Sicherheitsstrategie explizit auch alle infrage kommenden Mobilgeräte miteinzuschließen. „Dabei geht es nicht nur um die Installation einer Software, sondern darum, die Mitarbeiter für dieses Thema dauerhaft zu sensibilisieren“, so Weber abschließend.

Tipps zum Schutz von Mobilgeräten:

|