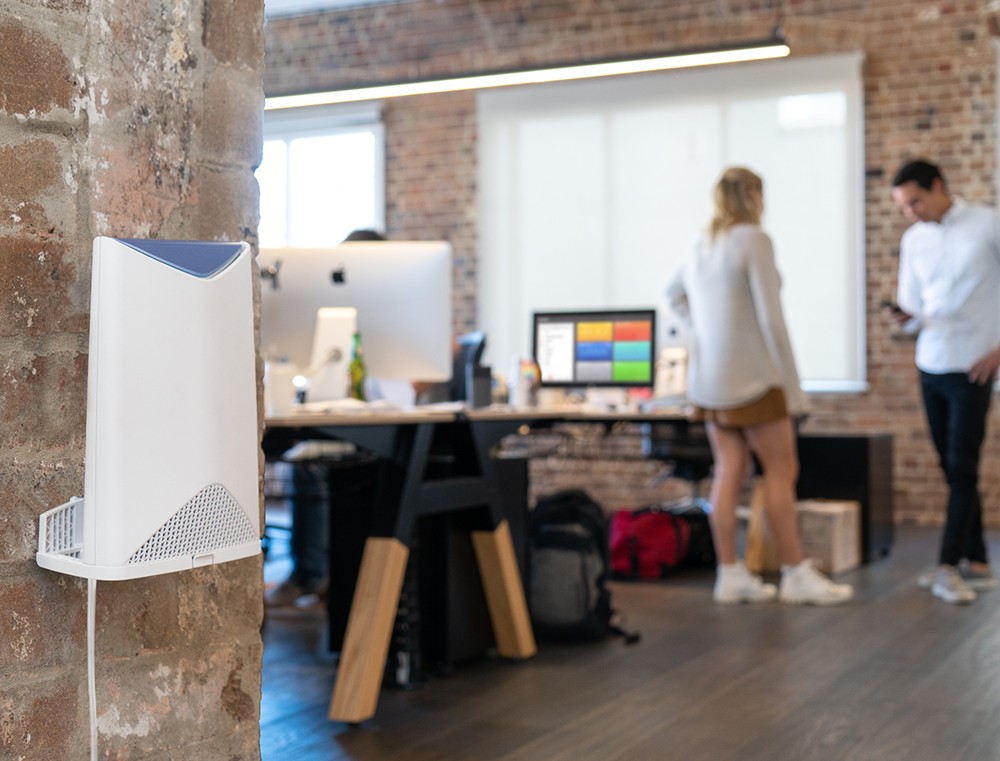

Fast alle Büros haben ihr eigenes Funknetz, über das Laptops, Smartphones, Drucker und Präsentationsbildschirme verbunden sind. Diese praktische Lösung birgt allerdings auch einige Sicherheitsrisiken. Der TÜV Süd gibt Tipps, wie das WLAN sicherer gemacht werden kann – speziell im Kleinbüro oder Home-Office.

Verschafft sich ein Hacker Zugang zum WLAN, kann er auf alle verknüpften Geräte zugreifen. Dann können Daten ausspioniert, in Online-Shops bestellt oder der Zugang zum Online-Banking genutzt werden. Besonders problematisch ist das, wenn im Büro oder Home-Office mit sensiblen Unternehmensinformationen gearbeitet wird.

WLAN richtig einrichten

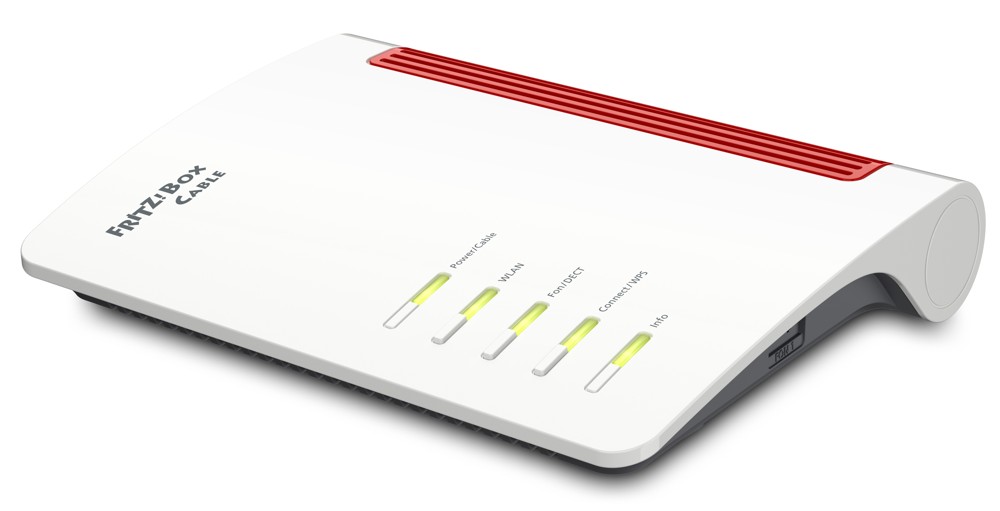

Um ein Eindringen ins WLAN zu verhindern, sind einige Sicherheitsmaßnahmen zu beachten, erklärt der TÜV Süd. Beispielsweise sollte das Einrichten des Routers über eine kabelgebundene Verbindung erfolgen, damit keine unbefugten Personen Zugang haben. Zudem sollte das WLAN einen neuen Netzwerknamen zugewiesen bekommen, da die Standardbezeichnung meist den Herstellernamen und/oder den Gerätetyp nennt. Diese Informationen können Hinweise auf vorhandene Sicherheitslücken des Routers geben. Außerdem sollte über den Netzwerknamen kein Bezug zum Besitzer hergestellt werden können, also fallen der eigene Name, der Firmenname oder die Straße weg. Eine weitere häufige Voreinstellung von Routern ist das WPS-PIN-Verfahren. Diese Art des Wi-Fi-Protected-Setup-Verfahrens (WPS) erleichtert nach Eingabe einer kurzen Zahlenfolge den Verbindungsaufbau. Allerdings lässt sich diese Zahlenfolge leicht errechnen, was Eindringlingen den Zugriff auf das WLAN ermöglicht.

Zugang gut verschlüsseln

Da bei unverschlüsselten Netzwerken Unbefugte direkten Zugriff auf übertragene Daten haben, ist eine Verschlüsselung mit WPA2 sinnvoll. Alternativ bietet auch der Standard WPA noch ausreichende Sicherheit. Wichtig ist in beiden Fällen jedoch ein starkes und sicheres Passwort. Dieses sollte aus mindestens 20 Zeichen bestehen, wobei es sich dabei in keinem Fall um eine in Wörterbüchern vorhandene Zeichenkombination handeln darf. Außerdem sollte es nach Möglichkeit Zahlen und Sonderzeichen enthalten.

Daten richtig löschen

Doch nicht nur durch Angriffe von außen können Daten in unbefugte Hände geraten. Bei vielen Rechnern oder Festplatten, die verkauft werden oder auf dem Elektroschrott landen, sind noch Informationen auffindbar. Denn selbst beim Leeren des Papierkorbs auf dem Desktop werden die Dateien nicht entfernt, sondern nur der Verweis im Index der Festplatte gelöscht und der Speicherplatz zum Überschreiben freigegeben. Sogar die Formatierung ist häufig nicht ausreichend, da hier die digitalen Informationen ebenfalls auf dem Datenträger zurückbleiben können. Wirklich sicher sind Daten erst entfernt, wenn sie mit einer speziellen Software durch Überschreiben nicht wiederherstellbar gelöscht werden. Soll die Festplatte oder der Datenträger entsorgt werden, ist eine physische Beschädigung oder Zerstörung empfehlenswert.